Panda Security informa que "acaba de aparecer la variante número 56 de la familia de gusanos Boface. Cada uno de ellos está especialmente diseñado para utilizar la red social Facebook para distribuir y descargar malware, debido a su gran popularidad a nivel mundial y la potencialidad de usuarios a los que puede llegar. En este caso, la variante BJ, utiliza la red social para descargar e instalar falsos antivirus y engañar así a los usuarios haciéndoles creer que están infectados y que deben adquirir un antivirus falso. De esta manera, consiguen dinero de forma fraudulenta"...-->

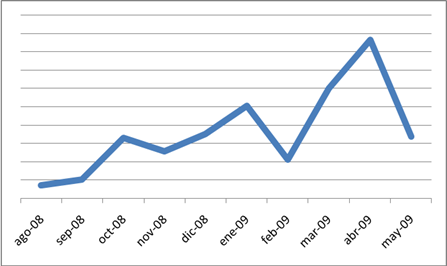

Panda Security informa que "acaba de aparecer la variante número 56 de la familia de gusanos Boface. Cada uno de ellos está especialmente diseñado para utilizar la red social Facebook para distribuir y descargar malware, debido a su gran popularidad a nivel mundial y la potencialidad de usuarios a los que puede llegar. En este caso, la variante BJ, utiliza la red social para descargar e instalar falsos antivirus y engañar así a los usuarios haciéndoles creer que están infectados y que deben adquirir un antivirus falso. De esta manera, consiguen dinero de forma fraudulenta"...-->Cuando analizamos el gráfico siguiente, que corresponde a la tasa de infección causada por este tipo de malware desde agosto de 2008, vemos cómo se ha disparado el crecimiento, llegando incluso a un 1.200% comparando abril de 2009 con agosto de 2008.

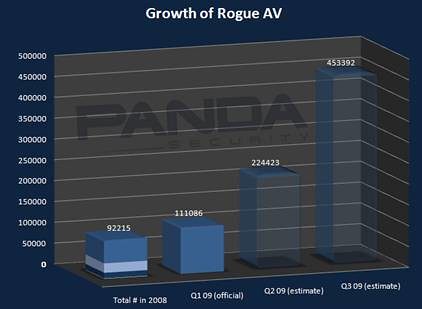

Esto propicia el crecimiento del negocio de los falsos antivirus en cuanto a número de ejemplares y distribución. PandaLabs prevé un crecimiento trimestral de más del 100% para este año, según muestra el gráfico siguiente.

Este nuevo gusano de la familia Boface puede acceder al PC por distintas vias: correo electrónico con archivos adjuntos, descargas de Internet, transferencia de archivos a través de FTP, canales IRC, redes de intercambio de archivos entre pares (P2P), etc.

Señala Panda Security en su nota de prensa que "Una vez que el PC se ha infectado, tarda cuatro horas en entrar en acción. Y lo hace una vez el usuario entra a su cuenta de Facebook. En ese momento, utiliza la red de amigos para enviar un mensaje a todos ellos, incluido el usuario afectado. Al hacer clic sobre el enlace, lleva a una página que imita a YouTube (pero que se llama 'YuoTube'), en la que supuestamente el usuario debería visualizar un vídeo. Sin embargo, para hacerlo, salta una petición de descarga de un reproductor. Si el usuario acepta, inmediatamente comienza la descarga del ejecutable del falso antivirus o rogue antimalware. Si se acepta la descarga, se instalará el falso antivirus en el ordenador. Desde ese momento, comenzará a lanzar mensajes al usuario indicándole que su PC está infectado y que debe comprar una solución".

Según Luis Corrons, director técnico de PandaLabs, "los usuarios de redes sociales como ésta suele confiar en los mensajes que reciben, por lo que el número de lecturas y clics suele ser muy elevado. Claramente, además de las medidas de seguridad de la propia plataforma, los usuarios deben tener en cuenta determinados básicos de seguridad y privacidad personal, para no ser víctimas de estos fraudes y contribuir, a su vez, a su propagación".

Para evitar ser víctima de este tipo de fraudes, PandaLabs recomienda:

1) No pinches en links sospechosos provenientes de fuentes no seguras o que no puedas contrastar. Esta regla debería aplicarse tanto a mensajes recibidos a través de Facebook, como de cualquier otra red social e incluso a través del correo electrónico.

2) Si finalmente pinchas en dichos links, fíjate siempre en la página destino (en este caso, está claro que dicha página es fraudulenta). Si no la reconoces, cierra el navegador.

3) Si no aprecias nada raro en la página destino, pero te pide que realices una descarga, desconfía y no aceptes.

4) Si aún así, descargas e instalas algún tipo de archivo ejecutable, y el PC comienza a lanzar mensajes de que no estás bien protegido y que debes comprar un antivirus, probablemente se tratará de un timo. Nunca introduzcas tus números de tarjeta de crédito, porque te expondrás a un robo de dinero. Y antes de hacer nada, cuenta con una segunda opinión sobre la seguridad de tu equipo, con cualquiera de las aplicaciones online y gratuitas, como Panda ActiveScan (www.pandasecurity.com).

5) Como regla general, ten siempre bien protegido tu PC, para asegurarte de que no estás expuesto a la infección de ningún código malicioso. Puedes protegerte con el nuevo Panda Cloud Antivirus de forma gratuita (www.cloudantivirus.com).

No hay comentarios:

Publicar un comentario